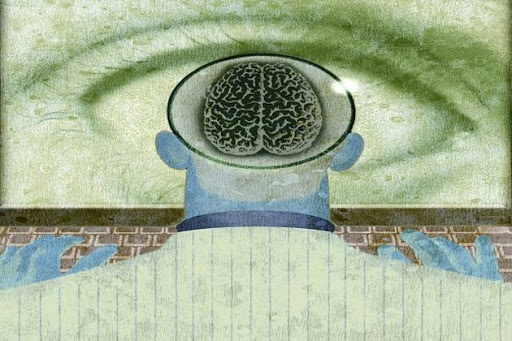

Il “Sistema” è invincibile nella misura in cui tutti noi gli concediamo di esserlo, assoggettandoci alle sue logiche e ai suoi meccanismi perversi.

In realtà, quindi, il sistema siamo noi. Esso si nutre di passività ed egoismo e in assenza del nostro apporto non esisterebbe. Lo sforzo mondiale profuso contro il terrorismo, ha stimolato ingenti investimenti nel settore della sorveglianza globale, al punto che la guerra al terrorismo sembra essersi trasformata in una guerra alla libertà e privacy del cittadino, soprattutto se considerata alla luce delle nuove tecnologie di monitoraggio, al confronto delle quali diventano poca cosa perfino le intercettazioni telefoniche senza mandato.

In realtà, quindi, il sistema siamo noi. Esso si nutre di passività ed egoismo e in assenza del nostro apporto non esisterebbe. Lo sforzo mondiale profuso contro il terrorismo, ha stimolato ingenti investimenti nel settore della sorveglianza globale, al punto che la guerra al terrorismo sembra essersi trasformata in una guerra alla libertà e privacy del cittadino, soprattutto se considerata alla luce delle nuove tecnologie di monitoraggio, al confronto delle quali diventano poca cosa perfino le intercettazioni telefoniche senza mandato.

Con l’ausilio della tecnologia, i principali paesi del mondo vengono tracciati, controllati e schedati sotto ogni punto di vista. Grazie alla collaborazione di alcune aziende private i governi sono in grado di raccogliere una montagna di informazioni sui cittadini, i quali finora sembrano prestarsi volentieri al baratto della libertà in cambio di una supposta sicurezza.

Ecco come vengono raccolti i nostri dati

1) GPS – I chip di posizionamento globale sono ormai ovunque, dai passaporti ai telefoni cellulari, ai mezzi di locomozione. Gli usi più comuni nell’ottica del controllo, includono il monitoraggio dei dipendenti e praticamente ogni forma di investigazione privata. Apple ha recentemente annunciato di stare raccogliendo la posizione di tutti gli utenti di iPhone via GPS, oltre che per rendere pubblico il dato statistico, per controllare i propri utenti in altri modi.

2) INTERNET – In questo istante il tuo browser internet sta registrando ogni tua attività sotto forma di dettagliati cookies. La NSA conserverà tali cookies fino al 2035. I grandi motori di ricerca sanno quali siti hai visitato – per fare un esempio – la scorsa estate. Tutti i tuoi acquisti online sono schedati, presumibilmente per fini di servizio clienti e pubblicità. Gli indirizzi IP vengono raccolti e addirittura pubblicati.

Qualsiasi sito web ritenuto ‘controverso’ può essere segnalato da agenzie governative, affinché i dati degli utenti possano essere intercettati. Ormai si sa che i social network non garantiscono alcuna privacy agli utenti, mentre già da tempo sono in uso tecnologie per il monitoraggio in tempo reale dei social network.

Mediante il Cybersecurity Act si sta tentando di legalizzare la raccolta e lo sfruttamento dei dati personali. Apple iPhone registra ed archivia i dati di navigazione dei propri utenti. Tutto ciò sta accadendo nonostante la ferma opposizione espressa dai cittadini.

3) RFID – Non dimenticare che le tue carte di credito sono meticolosamente monitorate, così come molte altre tessere apparentemente insignificanti che richiedono il SSN, come, ad esempio, la tessera di una videoteca. Ognuno di noi porta con sé molte etichette RFID. Le tessere di prossimità RFID portano il monitoraggio ad un nuovo livello di impieghi, tra cui le carte fedeltà, i tesserini universitari, l’accesso fisico ai computer in rete. Gli ultimi sviluppi includono una polvere RFID sviluppata da Hitachi, i cui potenziali usi sarebbero infiniti, incluso il tracking della valuta contante. (Vedi anche microchip, in basso).

4) TELECAMERE STRADALI – Le tecniche di lettura e riconoscimento dei numeri di targa è usata negli Stati Uniti per automatizzare in remoto alcuni compiti della polizia stradale, ma il loro doppio ordine di impiego è stato dimostrato in Inghilterra, ad esempio quando furono utilizzate per schedare i manifestanti in occasione del Terrorism Act.

Probabilmente il loro utilizzo più comune è quello di raccogliere fondi e puntellare i deficit di bilancio attraverso le contravvenzioni stradali, ma utilizzate in altri modi ci portano a sperimentare ‘di persona’ alcune tattiche da Grande Fratello… come già avviene nel Regno Unito, con le telecamere parlanti, dove una voce severa ammonisce i pedoni che sporcano la strada.

5) TELECAMERE E MICROFONI DEI PC – L’episodio della scuola che spiava gli alunni tramite i laptop di cui li aveva dotati – acquistati con i soldi dei contribuenti – è stato un vero scandalo. Anni fa Google ha iniziato ufficialmente a utilizzare le tracce audio dei pc per usi pubblicitari. Successivamente sono stati avocati dalla NSA, principale rete di sorveglianza mondiale. Molte aziende di comunicazione private collaborano già con la NSA. Tutta una serie di parole chiave viene smistata verso gli uffici di protezione della matrix globale.

6) CAPTAZIONE DEI SUONI – Tale tecnica ha percorso una lunga strada, inizialmente per rilevare detonazioni nelle aree pubbliche, poi nell’ascolto e riconoscimento del più lieve sussurro, al fine di individuare e smistare le già citate parole chiave. Questa tecnologia è stata lanciata in Europa al fine di “monitorare le espressioni verbali aggressive” nei luoghi pubblici. ‘Sound Intelligence’ è l’impresa produttrice di tecnologia per l’analisi del linguaggio, e sul loro sito spiegano come tali tecnologie possano essere integrate in molti sistemi.

7) BIOMETRICA – Il sistema di autenticazione biometrico più usato degli ultimi anni è stato la scansione della iride, le cui principali aree applicative sono i controlli di accesso ad aree riservate, gli ATM ed i programmi governativi. Già oggi reti aziendali e governative utilizzano sistemi di autenticazione biometrica, tra cui analisi delle impronte digitali, scansione dell’iride, riconoscimento vocale o una combinazione delle tre in funzione della creazione delle nuove carte di identità nazionali.

8) DNA – In Inghilterra si dice che sia stato prelevato un campione di sangue da tutti i bambini nati dopo il 1972. I campioni sono poi inviati ad alcuni database segreti per lo svolgimento di test. Diverse inchieste hanno fatto emergere l’esistenza di banche dati del DNA segrete del Pentagono, ed ora il DNA di tutti i cittadini americani è stato schedato. Per combattere gli hacker viene utilizzato un DNA digitale.

9) MICROCHIP – La ‘Microsoft HealthVault’ e ‘VeriMed’ si sono aggregate al fine di creare un microchip RFID impiantabile. I microchip per il controllo dei nostri animali domestici si sono rivelati utili e comodi, a condizione che accettiamo l’idea che gli stessi chip possano essere impiantati anche nei nostri figli, in futuro. La FDA ha approvato l’uso dei chip sull’uomo e sta promuovendo questa tecnologia come un vero e proprio miracolo medico, nuovamente per garantire la nostra sicurezza.

10) RICONOSCIMENTO SOMATICO – L’anonimato in pubblico non esiste più. E’ stato ammesso che tale tecnica sia stata utilizzata durante tutti gli eventi della campagna presidenziale di Obama, in molti eventi sportivi, e più recentemente nel corso delle manifestazioni di protesta del G8/G20 canadese. Questa tecnologia prevede anche la raccolta di dati da Facebook, al fine di raffrontarli alle immagini registrate dalle telecamere stradali.

Tecnologia di predizione del comportamento

Tutti i dati raccolti, permettono poi l’implementazione di una vera e propria Tecnologia di predizione del comportamento. Ormai non è più sufficiente risalire alle azioni che abbiamo già compiuto; lo stato di sorveglianza vuole sapere ciò che faremo in futuro, attraverso la analisi computerizzata del nostro profilo psicologico.

Simili software sono stati commercializzati per usi anti-hackeraggio. Gli studi avrebbero creato una tecnologia talmente avanzata che sembra essere ormai a portata di mano, l’attuazione di una vera e propria società orwelliana. Si stima che (mediante le tecniche di analisi e sviluppo dei dati) i computer siano in grado di prevedere con una approssimazione del 93% cosa farai, prima che tu lo faccia.

Le nanotecnologie ricopriranno un ruolo decisivo nella prevenzione dei comportamenti pericolosi, dal momento che queste possono essere utilizzate direttamente per influenzare il comportamento ed il processo decisionale di un individuo.

Fonte originale in inglese: http://www.activistpost.com/2010/07/ten-ways-we-are-being-tracked-traced.html

Traduzione a cura di Anticorpi.info